Enquanto os demais equipamentos desse tipo usam

o sistema de eletroímãs, o Sirius será inteiramente

baseado no sistema de ímãs permanentes, o que

reduz a necessidade de cabos de alimentação.

O Laboratório Nacional de Luz Síncrotron (LNLS), em Campinas (SP), está pronto para iniciar a construção do novo acelerador de elétrons brasileiro, considerado de terceira geração, e batizado de Sirius.

Capaz de emitir radiação com maior brilho e gerar imagens com mais resolução que o atual, que é de segunda geração, o equipamento abrirá linhas inteiramente novas de pesquisa.

"Será uma facilidade aberta que atenderá às mais diversas áreas da ciência, desde medicina, biofísica, biotecnologia, biologia molecular e estrutural, até paleontologia, ciências dos materiais, agricultura e nanotecnologia. Se o equipamento estiver realmente no estado da arte, vai atrair pesquisadores de ponta de todo o mundo", Antonio José Roque da Silva, diretor do LNLS.

Atualmente, o LNLS conta com 16 estações experimentais, também chamadas linhas de luz, que atendem em torno de 500 grupos de pesquisa por ano - o novo acelerador terá 40 linhas de luz.

A luz síncrotron

Um síncrotron é capaz de emitir radiação de alto brilho em diversas frequências, desde infravermelho até raios X. Isso permite estudar a estrutura atômica que compõe os mais diversos materiais e descobrir como se distribuem espacialmente e como estão interligados.

"Para entender a diferença entre os raios X emitidos por uma máquina comum usada na medicina e a radiação emitida pelo síncrotron, podemos comparar o feixe de luz de uma lanterna com o de uma ponteira a laser, que tem divergência muito menor", explicou Roque da Silva.

A mesma analogia pode ser usada para comparar o feixe de fótons emitido por um acelerador de segunda e um de terceira geração.

A energia final dos elétrons será mais do que o dobro da atual, que é de 1,37 GeV (gigaelétron-volt). Além de gerar mais intensidade de luz, o Sirius também ampliará sua faixa de alcance para os raios X duros (o penúltimo no espectro eletromagnético, atrás dos raios gama). Isso permitirá penetrar estruturas mais espessas.

"Hoje, ao estudar as propriedades do aço, por exemplo, só é possível penetrar na camada mais superficial do material. Com o novo acelerador, conseguiríamos atingir de fato o volume e aprender como os átomos estão organizados", contou Roque da Silva.

A menor divergência do feixe de fótons, por sua vez, aumentará a resolução das imagens, possibilitando a realização de medidas de microscopia com precisão nanométrica. "Será possível gerar imagens tridimensionais de uma célula e de suas organelas", contou.

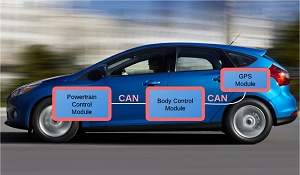

Ímãs permanentes

Enquanto os demais equipamentos desse tipo usam o sistema de eletroímãs, o Sirius será inteiramente baseado no sistema de ímãs permanentes, o que reduz a necessidade de cabos de alimentação.

"Também fizemos mudanças drásticas na rede magnética e na câmara de vácuo. O feixe de luz do Sirius estará entre os de maior brilho no mundo", afirmou Roque da Silva.

O custo previsto do projeto, estimado para terminar em 2016, é de R$ 650 milhões. Até o momento, segundo Roque da Silva, o Ministério de Ciência, Tecnologia e Inovação (MCTI) já investiu cerca de R$ 55 milhões.

"O MCTI considera o Sirius como um dos projetos prioritários para o país e o apoio tem sido crescente. Mas também estamos buscando outros parceiros", contou Roque da Silva.

"A construção do Sirius será, sem dúvida, uma das ações mais importantes do ponto de vista da internacionalização da ciência. O poder de nucleação de um laboratório desse porte é enorme", avaliou Roque da Silva.